Mỹ lo thiếu nhiên liệu khi đường dẫn dầu lớn nhất bị tấn công mạng

|

| Đường dẫn nhiên liệu Colonial Pipeline ở Georgia |

Colonial Pipeline là đường ống vận chuyển 2,5 triệu thùng mỗi ngày - 45% nguồn cung cấp dầu diesel, xăng và nhiên liệu máy bay của Bờ Đông nước Mỹ.

Đường ống này bị tấn công, và rớt khỏi mạng trực tuyến hoàn toàn bởi một băng nhóm tội phạm mạng hôm thứ Sáu, hiện các chuyên gia vẫn đang làm việc để khôi phục dịch vụ.

Tình trạng khẩn cấp cho phép nhiên liệu được vận chuyển bằng đường bộ.

Tổng cộng 18 tiểu bang đã được cho phép tạm thời tăng giờ làm việc để vận chuyển xăng, dầu diesel, nhiên liệu máy bay và các sản phẩm dầu mỏ tinh chế khác.

Những tiểu bang này gồm Alabama, Arkansas, District of Columbia, Delaware, Florida, Georgia, Kentucky, Louisiana, Maryland, Mississippi, New Jersey, New York, North Carolina, Pennsylvania, South Carolina, Tennessee, Texas và Virginia.

Các chuyên gia cho rằng giá nhiên liệu có thể sẽ tăng 2-3% hôm thứ Hai, nhưng tác động của việc bị tấn công sẽ còn tệ hơn nếu tình trạng này kéo dài.

Nhà phân tích thị trường dầu độc lập Gaurav Sharma nói với BBC rằng hiện rất nhiều nhiên liệu đang bị kẹt lại tại các nhà máy lọc dầu ở Texas.

Ông Sharma nói: "Trừ khi mọi việc được giải quyết trước hôm thứ Ba, Mỹ sẽ gặp rắc rối lớn."

"Các tiểu bang đầu tiên bị ảnh hưởng sẽ là Atlanta và Tennessee, sau đó hiệu ứng domino sẽ lan đến New York."

Ông Sharma nói các nhà giao dịch dầu kỳ hạn hiện đang "vất vả" đáp ứng nhu cầu, vào thời điểm mà hàng tồn kho của Mỹ đang giảm và nhu cầu - đặc biệt với xăng cho xe hơi - đang tăng lên, khi người dân bắt đầu ra đường trở lại, và kinh tế Mỹ đang tìm cách thoát khỏi ảnh hưởng của đại dịch.

|

| Đường ống Colonial Pipeline chuyên chở 2.5 thùng mỗi ngày |

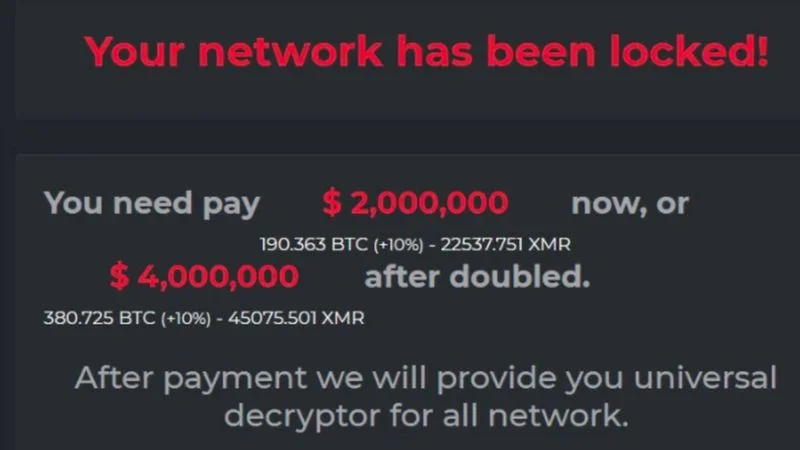

Sau khi chiếm được dữ liệu, tin tặc khóa dữ liệu trên một số máy tính và máy chủ, đòi tiền chuộc hôm thứ Sáu. Nếu yêu sách không được thỏa mãn, nhóm Darkside dọa sẽ rò rỉ dữ liệu này lên mạng. Colonial nói họ đang làm việc với các chuyên gia hành pháp, an ninh mạng và Bộ Năng lượng để khôi phục dịch vụ.

Tối Chủ nhật, Colonial nói, dù bốn tuyến chính của họ vẫn chưa hoạt động trực tuyến được, một số tuyến bên, nhỏ hơn, giữa các nhà ga và điểm giao hàng hiện đã hoạt động lại.

"Ngay sau khi được tin về cuộc tấn công, Colonial đã chủ động đưa một số hệ thống offline, để chặn bớt nguy cơ. Quyết định này tạm thời dừng mọi hoạt động của đường ống và ảnh hưởng đến một số hệ thống, mà chúng tôi đang tích cực tìm cách khôi phục", công ty nói.

"Chúng tôi đang trong quá trình khôi phục dịch vụ của các đường ống phụ và sẽ đưa toàn bộ hệ thống trực tuyến lại khi chúng tôi tin rằng đó là điều an toàn và hoàn toàn tuân thủ tất cả các quy định của liên bang."

Lệnh khẩn cấp của Bộ Giao thông Vận tải cho phép các sản phẩm dầu được vận chuyển bằng tàu đến New York, nhưng mức vận chuyển này sẽ không thể nào so với công suất của đường ống, ông cảnh báo.

Ransomware như một dịch vụ

|

| Một thông báo của ransomware DarkSide xuất hiện trên màn hình máy tính của nạn nhân |

Mặc dù DarkSide không phải là băng nhóm lớn nhất trong lĩnh vực này, nhưng sự việc này cho thấy nguy cơ ransomware ngày càng tăng với cơ sở hạ tầng công nghiệp quan trọng của quốc gia, không chỉ các doanh nghiệp.

Sự kiện này cũng đánh dấu sự trỗi dậy của một hệ thống sinh thái tội phạm xảo quyệt trị giá hàng chục triệu đôla, không giống bất cứ thứ gì mà ngành an ninh mạng từng thấy từ trước đến giờ.

Ngoài thông báo trên màn hình máy tính, nạn nhân bị DarkSide tấn công nhận được thông tin cho biết máy tính và máy chủ của họ đã bị mã hóa. Băng nhóm này liệt kê tất cả các loại dữ liệu mà chúng đã đánh cắp được và gửi cho nạn nhân URL của "trang dự liệu cá nhân bị rò rỉ", nơi dữ liệu đã được tải, đang chờ được tự động công bố, nếu công ty hoặc tổ chức không chịu nộp tiền trước thời hạn.

DarkSide cũng cho nạn nhân biết sẽ cung cấp bằng chứng về dữ liệu mà nó đã thu thập được và chuẩn bị xóa tất cả dữ liệu đó khỏi mạng của nạn nhân. Theo Digital Shadows, có trụ sở tại London, công ty an ninh mạng chuyên theo dõi các nhóm tội phạm mạng toàn cầu, và giúp khách hàng giảm nguy cơ bị tấn công, DarkSide hoạt động y như một doanh nghiệp.

|

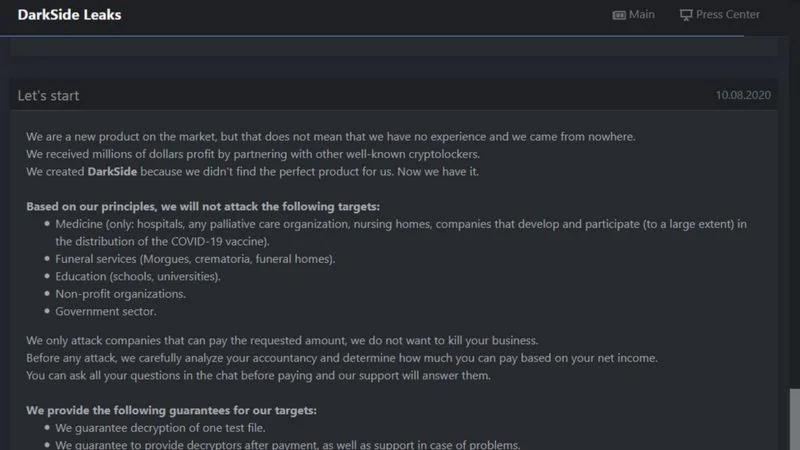

| Một ảnh chụp màn hình được biên tập lại của trang web DarkSide mô tả thành quả của nó trong việc tấn công một nhà sản xuất lớn của Hoa Kỳ |

Sau đó, thành viên sẽ chia cho DarkSide một tỷ lệ tiền thu được từ bất kỳ cuộc tấn công ransomware nào thành công.

Khi Darkside phát hành một phần mềm mới vào tháng 3 có thể mã hóa dữ liệu nhanh hơn trước, nhóm này đã đưa ra một thông cáo báo chí và mời các nhà báo đến tham dự.

Darkside thậm chí còn có một trang web trên dark web, nơi nhóm khoe khoang về công việc của mình một cách chi tiết, liệt kê tất cả các công ty đã bị tấn công và những gì đã bị đánh cắp. Ngoài ra còn có một trang "quy tắc đạo đức", liệt kê những tổ chức nào sẽ không bị tấn công.

Nhóm này cũng hoạt động với "nhà môi giới truy cập" - những tin tặc bất chính làm việc để thu thập thông tin đăng nhập của tối đa tài khoản người dùng đang hoạt động trên các dịch vụ khác nhau.

Thay vì đột nhập vào các tài khoản này và cảnh báo cho người dùng hoặc nhà cung cấp dịch vụ, những nhà môi giới đánh cắp tên người dùng và mật khẩu, rồi bán chúng cho người trả giá cao nhất - các băng nhóm tội phạm mạng muốn sử dụng chúng để thực hiện các tội ác lớn hơn nhiều.

Cuộc tấn công xảy ra như thế nào?

Digital Shadows cho rằng cuộc tấn công vào Colonial Pipeline xảy ra vì trong đại dịch virus corona - các kỹ sư truy cập từ xa vào các hệ thống điều khiển đường ống từ nhà nhiều hơn trước.

James Chappell, đồng sáng lập và giám đốc về sáng kiến của Digital Shadows, tin rằng DarkSide đã mua chi tiết đăng nhập tài khoản liên quan đến phần mềm điều khiển máy tính từ xa như TeamViewer và Microsoft Remote Desktop.

|

| Trang web của DarkSide trên dark web nêu chi tiết về thành quả và đưa ra các "quy tắc đạo đức" |

"Chúng ta đang thấy rất nhiều nạn nhân, đây là một vấn đề nghiêm trọng hiện nay," ông Chappell nói. Mỗi ngày đều có nạn nhân mới. Số lượng doanh nghiệp nhỏ đang trở thành nạn nhân của hackers - hiện đang trở thành một vấn đề lớn cho nền kinh tế toàn cầu."

Ông Chappell nói thêm rằng nghiên cứu của Digital Shadows cho thấy băng nhóm tội phạm mạng có thể có trụ sở tại một quốc gia nói tiếng Nga, vì nó dường như tránh không tấn công các công ty trong Cộng đồng các quốc gia độc lập - một tổ chức của các quốc gia gồm Nga, Ukraine, Belarus, Georgia, Armenia, Moldova, Azerbaijan, Kazakhstan, Kyrgyzstan, Tajikistan, Turkmenistan và Uzbekistan.

Nguồn: Valve Men Team tổng hợp từ internet./.